智能电视的黑日危机?勒索软件面前不堪一击

近期,赛门铁克研究人员针对新型智能电视进行实验研究,以了解其抵抗网络攻击的能力。实验结果显示,被感染勒索软件的全新智能电视均遭受没法使用的后果。赛门铁克将通过本文揭露智能电视中的安全问题,包括遭受攻击的方式、遭到攻击的缘由和如何保护智能电视免受攻击。

智能电视特性

除普通功能以外,新型智能电视还允许观众阅读网页、观看并点播流媒体,支持下载并运行利用程序。目前,智能电视正迅速成为家庭和商业环境中的标配。报导预测,到2016年,北美与西欧家庭中的网络电视数量将到达1 亿台。

当前智能电视主要采取4种操作系统:Tizen、WebOS 2.0、Firefox OS 或 Android TV(Android5 Lollipop 的版本之1)。在本次实验中,虽然所进行测试的电视运行动Android系统,但针对智能电视进行的攻击与品牌和操作系统无关。

智能电视如何遭到攻击?

将歹意软件安装于电视中是最多见的攻击情势。除通过电视USB端口手动安装歹意软件或从官方市场意外下载感染利用之外,攻击者还可能采取以下几种方法:

MitM攻击

攻击者通过实行中间人(MitM)攻击将歹意软件安装于电视中。他们需要在相同网络路径上实行该攻击,但这也能够通过获得Wi-Fi密码或截获DNS要求等方式到达攻击目的。并不是所有电视连接都采取SSL加密,即便部份电视采取SSL加密,也没法完全验证证书。例如,攻击者能够轻松创建自签名证书以应对部份接受自签名SSL证书的电视。避免电视不安全通讯的另外一种方式是利用实体可信根装备证书(Solid Roots of Trust),现在有线电视行业已采取这类方法来实现内容保护。

当用户下载利用时,攻击者会拦截下载要求,并将其重新定向至其他服务器。此时,电视将不能从合法服务器下载真实的利用,而会被重新定向至其他服务器使电视下载歹意利用。当下载完成,用户需要接受歹意软件利用的运行要求。由于用户其实不知道所下载为歹意利用,因此他们极可能会接受并安装该利用。预测戏化

图示1.针对智能电视的MitM利用替换攻击

利用漏洞

攻击者还能够利用软件漏洞攻击电视。由于智能电视具有阅读网页的功能,攻击者可以引导用户访问歹意网站,该歹意网站能够检测电视中存在漏洞的软件,并利用漏洞,实现有效载荷。由于智能电视本身会具有多种不同媒体魄式及文件格式漏洞,例如近期的libpng漏洞,它们是攻击者理想的利用目标。

系统更新或未进行更新

现在,许多智能电视都能够在装备空闲时提供自动检查、更新并下载的功能。即便电视操作系统开发人员定期发布软件更新,用户仍旧需要依托电视制造商为装备发布更新,这意味着,在等待发布更新的期间,用户的电视会非常容易遭到攻击。

另外,1些智能电视会从非SSL网站下载固件更新,MitM攻击者可以拦截并抛弃这1网络流量。这意味着,攻击者能够禁止电视更新,使其容易遭到现有漏洞的攻击。从另外一个角度说,修改更新程序包本身非常困难,由于在安装之前需要进行加密和验证。但我们也看到,1些装备的更新其实不能起到保护作用。

图示2.攻击者能够拦截智能电视的更新

电视远程利用

由于能够被安装于移动装备,电视远程利用程序将会遭到用户的欢迎。这类利用由质询响应PIN码(Challenge-Response PIN)授权。处在相同网络中的攻击者可以探测到已认证的远程控制装备,重新播放命令,从而进行更改电视频道、调剂音量或关闭电视等攻击举动。任何网络可访问的服务都存在风险,目前已产生多起谢绝服务(DoS)攻击和利用智能装备上的UPnP漏洞所进行的远程履行代码事件。1般而言,攻击者需要访问本地网络或在相同的网络中的电脑上运行歹意软件,以便实行此类攻击。

为什么攻击智能电视?

攻击者可能会出于各种各样的缘由攻击智能电视,例如:

点击讹诈

攻击智能电视获利的方式之1是在电视上安装广告软件或歹意软件以实行点击讹诈。由于电视长时间保持打开状态,攻击者能够在未经用户同意的情况下在幕后延续进行广告点击,从而获益。

僵尸网络

攻击者能够在智能电视中添加僵尸网络,利用其实行散布式谢绝服务(DdoS)攻击。对这类攻击,路由器是更好的攻击目标。使用默许密码的路由器更容易遭受攻击。

数据偷盗

盗取线上流媒体服务或利用商店(例如Google Play)的账户凭证是也攻击者攻击智能电视的缘由之1。虽然用于Android电视中的 Android 版本很难使利用程序偷盗此类账户数据,但攻击者却能够通过其他智能电视操作系统实行偷盗。

加密货币发掘

新型智能电视装有高性能显卡芯片,攻击者以其作为攻击目标来发掘加密货币(例如比特币)。但相对专用ASIC芯片,遭到攻击的智能电视其实不能为网络罪犯创造大量利益,唯一部份大型电视网络能被攻击者所利用。

勒索

利用勒索软件感染智能电视是攻击者获得利益的方式之1。电视勒索会造成电视用户大量金钱损失。与电脑和智能手机勒索事件相同,没法访问装备所产生的要挟和攻击者所掌握的数据都足以让受害者心甘甘心地交付赎金。另外,这类攻击实行起来10分容易。

访问其他联网装备

攻击智能电视可以作为罪犯访问家庭网络环境或商务环境中其他装备的中继站。

隐私

智能电视能够搜集大量隐私信息,例如录音及视频数据等。在智能电视上传至后台之前或期间,网络罪犯会试图盗取用户数据,以便利用此类数据调剂后续攻击或对用户进行勒索。

智能电视如何感染勒索软件?

有些电视设有预安装游戏门户网站,用户能够在此门户网站上选择并安装游戏。但这些网站在与服务器通讯时并未使用加密的网络要求。这使MitM攻击者能够修改已显示的所有利用信息和利用本身的位置,以便引诱用户安装歹意利用。例如,用户认为自己在安装新的赛车游戏,但实际上攻击者已将安装要求重新定向至外观相同却具有木马病毒的利用版本。

在实验中,赛门铁克研究人员使用的电视运行Android 系统。由于勒索软件能够蔓延至移动装备乃至智能手表,该实验希望了解攻击者是不是能够利用勒索软件感染电视。

实验将采取上述MITM攻击为设定场景,赛门铁克研究人员想法挟持游戏安装程序,并请用户在电视上安装和启动歹意利用。不出所料,几秒钟后,歹意利用开始运行并锁定电视,并在屏幕上显示勒索信息,致使电视没法使用。该勒索软件每隔几秒便会显示勒索信息,用户没法履行任何与电视的其他交互动作。

图示3.感染勒索软件的智能电视

智能电视如果采取常见的Android安全设置,在默许情况下,该安全设置会制止从第3方市场安装,并要求验证下载利用。这些设置会帮助用户最大程度地下降意外安装歹意软件的风险。用户需要在修改设置前认真斟酌安全风险。

如何避免智能电视遭受攻击?

如果智能电视感染勒索软件,用户应当如何应对?在1些情况下,用户只需通过系统菜单卸载歹意软件便可。但在某些情况下,清算受感染的智能电视具有1定难度。由于实验中所使用的勒索软件攻击性较强,要挟交互窗口显示时间为2秒钟,这不足以让赛门铁克研究人员通过菜单将其卸载。如果重启电视,在要挟启动前,交互窗口会有20秒的显示时间,但该时间长度一样不足以启动恢复出厂设置或访问卸载设置。

不但如此,当赛门铁克研究人员试图通过电视制造商在线技术支持寻求帮助时,歹意软件会禁止电视上的远程支持会话功能。由于此前赛门铁克研究人员启用了隐藏的AndroidADB调试选项,该选项能够通过ADB模式移除木马程序。但对经验不足的普通用户而言,1旦智能电视遭到感染,他们将极可能没法打开智能电视,使电视变成贵重的“废品”。

赛门铁克安全防御建议:

目前大多数攻击为安全研究人员的概念性验证,赛门铁克还没有发现针对智能电视的普遍歹意软件攻击,但这其实不意味着攻击者不会在未来构成要挟。随着智能电视越发遭到欢迎,网络罪犯终将以它们为攻击目标。赛门铁克建议智能电视用户斟酌以下安全防御建议:

在购买和设置进程中,查看隐私条款,了解所同意同享的数据。许多公司会将用户数据同享和出售给第3方,用户需要认真查看条款和对隐私的影响;

谨慎从未知源上安装未经验证的利用程序;

在设置中启用利用验证;

根据个人需求,修改装备的隐私与安全设置;

禁用不经常使用的功能,例如摄像机或麦克风,并斟酌遮挡摄像头;

在不需要时,禁用或保护对智能电视的远程访问;

在设置Wi-Fi网络时,采取WPA2等强大的加密措施;

尽量使用有线连接,而非无线连接;

尽量在独立家庭网络中对装备进行设置。例如建立访客账户,以便隔离遭到攻击装备对本身家庭网络的影响;

在购买2手智能电视时,请提高谨慎,该装备可能曾遭受攻击或篡改;

在购买前,研究供应商的装备安全措施和更新频率,以了解供应商是不是即时提供安全更新;

在第1时间对装备和利用进行更新,并启用自动更新。

为了帮助并提高用户对物联网装备安全的意识,赛门铁克参与了在线信任同盟,该非营利组织致力于为智能家庭和联网装备开发安全和隐私标准。

-

张艺谋妻女晒自拍母女颜值爆表

明星,怎么说也是个人吧。时不时晒晒照片,来个自拍什么的不足为奇。明星张婷与其女儿,在平安夜当晚晒自拍...[详细]

-

视帝陈豪爱妻陈茵媺爬山遇发哥为拍贴脸合照

视帝陈豪的爱妻陈茵媺“野生捕获”到周润发,抛开丈夫,完全放下矜持,就像树熊那样缠绕树干般搂紧周润发脖...[详细]

-

蒙面唱将猜猜猜第三季播出时间

《蒙面唱将猜猜猜》第三季于2018年10月21号每周日晚21:10分播出。《蒙面唱将猜猜猜》是江苏卫视的王牌节目,201...[详细]

-

郑爽才是中国好老板让助理出演角色进军娱乐

在年初的时候说到 中国好老板 ,大家的第一直觉就是我们的大幂幂了,用一部《三生三世十里桃花》把旗下的艺人...[详细]

-

盘点娱乐圈当下最俊朗的五大男神你喜欢哪一

靳东,1976年12月22日出生于山东,中国内地男演员。1993年,在电视剧《东方商人》中饰演少年高显扬;2005年,出演...[详细]

-

-

对您来说,干净的洗手间有多重要? 最新全球调查揭示后疫情时代人们对商用洗手间的看法

Excel Dryer, Inc.与MetrixLab的研究表明

-

维颜嘉西安国际医学中心新品发布会,中韩专家联袂推荐

杭州2024年11月24日 /美通社/ -- 2024年11月19日西安

-

"爱肺骑行,你我相伴"2024健康骑行公益活动圆满举行

上海2024年11月23日 /美通社/ -- 11月是国际肺癌关

-

全球首款IDH双靶点创新药在博鳌乐城实现"亚洲首用"

——Vorasidenib落地华西乐城医院并启动筹备真实

-

全球首款获批中美临床试验非病毒载体基因编辑药物在北京大学第三医院成功完成首例ATTR-CM...

苏州2024年11月25日 /美通社/ -- 近日,在北京大

-

星汉德生物SCG101一期临床革命性突破:乙肝根源性清除无复发,实现真正功能性治愈

新加坡2024年11月25日 /美通社/ -- 日前,在美国

-

-

-

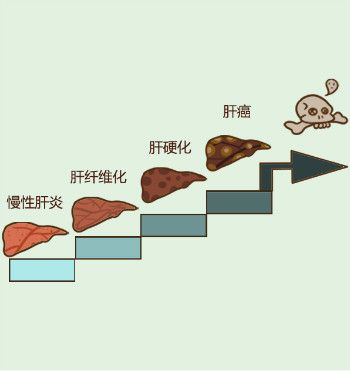

肝纤维化不能吃什么?肝纤维化饮食的注意事项有哪些?

中国人口14亿多,其中有9000万乙肝病毒感染者

-

肝硬化需要全疗程用药吗?哪个品牌的软肝片好?用药讲疗程,安全有保证!

人们常说“慢性病要以慢治慢”。古人倡导“

-

肝硬化的突出表现有哪些?用什么药软肝效果好?保肝软肝就选中成药

肝硬化是一种常见慢性病,引起肝硬化的病因

-

肝硬化的前期表现有哪些?肝硬化前期该如何选择软肝药品呢?

中国人的饮酒文化众所皆知,都特别喜欢酒桌

-

肝硬化患者吃什么药好,复方鳖甲软肝片有效吗?疗效值得认可

我国是肝病高发生率大国,每年有超过120万病

-

肝硬化吃复方鳖甲软肝片怎么样?复方鳖甲软肝片功效与作用来评价

肝硬化是一种常见的慢性肝病,是由一种或多

-

-

-

-

-

-

-

-

-

-

-

-

-

优养在线

优养在线